Uma campanha de phishing está usando uma página falsa de segurança de uma conta do Google para distribuir um aplicativo baseado na web capaz de roubar senhas de uso único, coletar endereços de carteiras de criptomoedas e encaminhar o tráfego do invasor por meio dos navegadores das vítimas.

O ataque utiliza recursos de aplicativos web progressivos (PWA) e engenharia social para enganar os usuários, fazendo-os acreditar que estão interagindo com uma página legítima de segurança do Google e, inadvertidamente, instalando o malware.

Os PWAs (Progressive Web Apps) são executados no navegador e podem ser instalados a partir de um site, assim como um aplicativo independente comum, sendo exibido em sua própria janela sem nenhum controle visível do navegador.

O navegador da vítima se torna o proxy do atacante.

A campanha se baseia em engenharia social para obter as permissões necessárias do usuário sob o pretexto de uma verificação de segurança e maior proteção dos dispositivos.

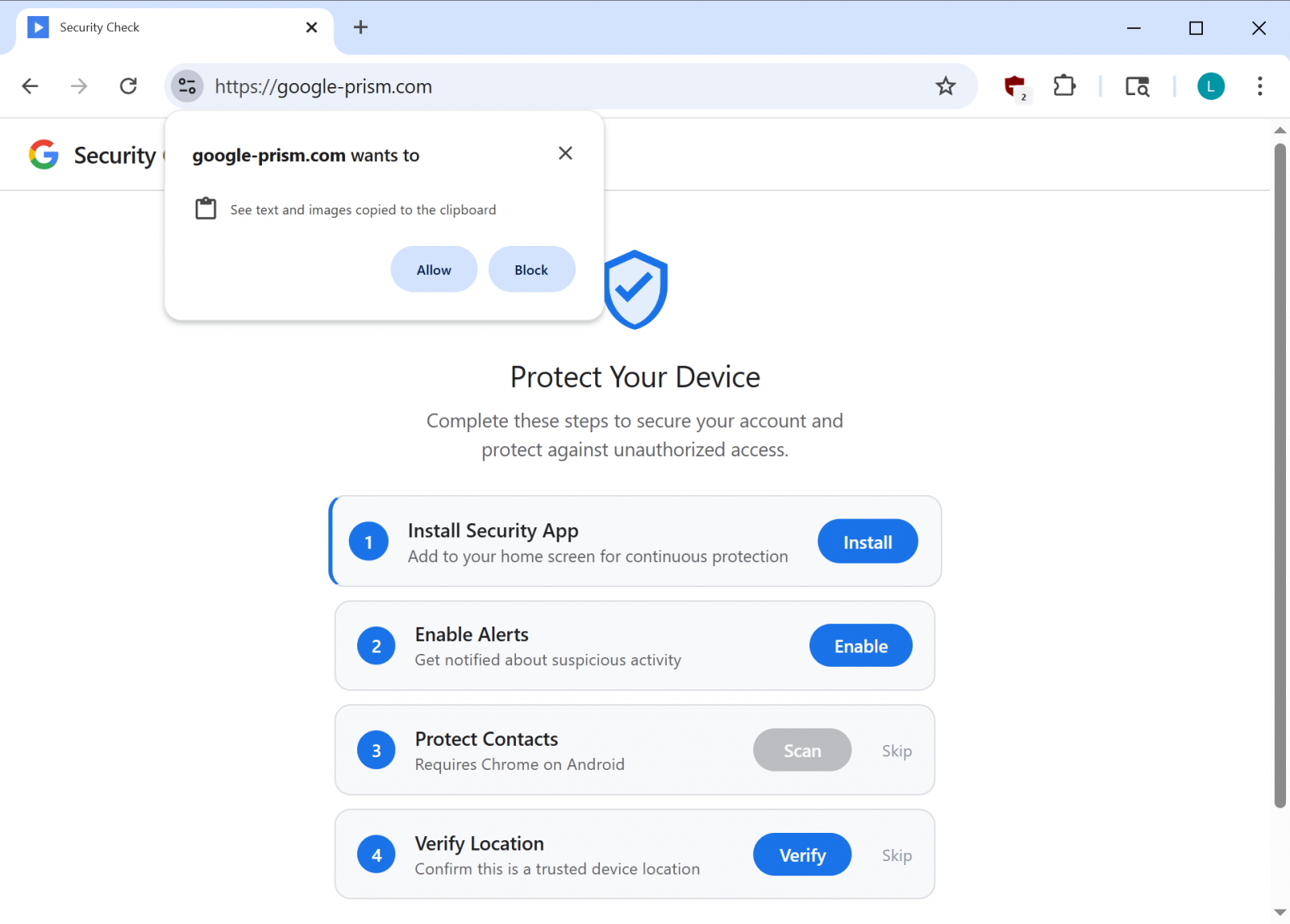

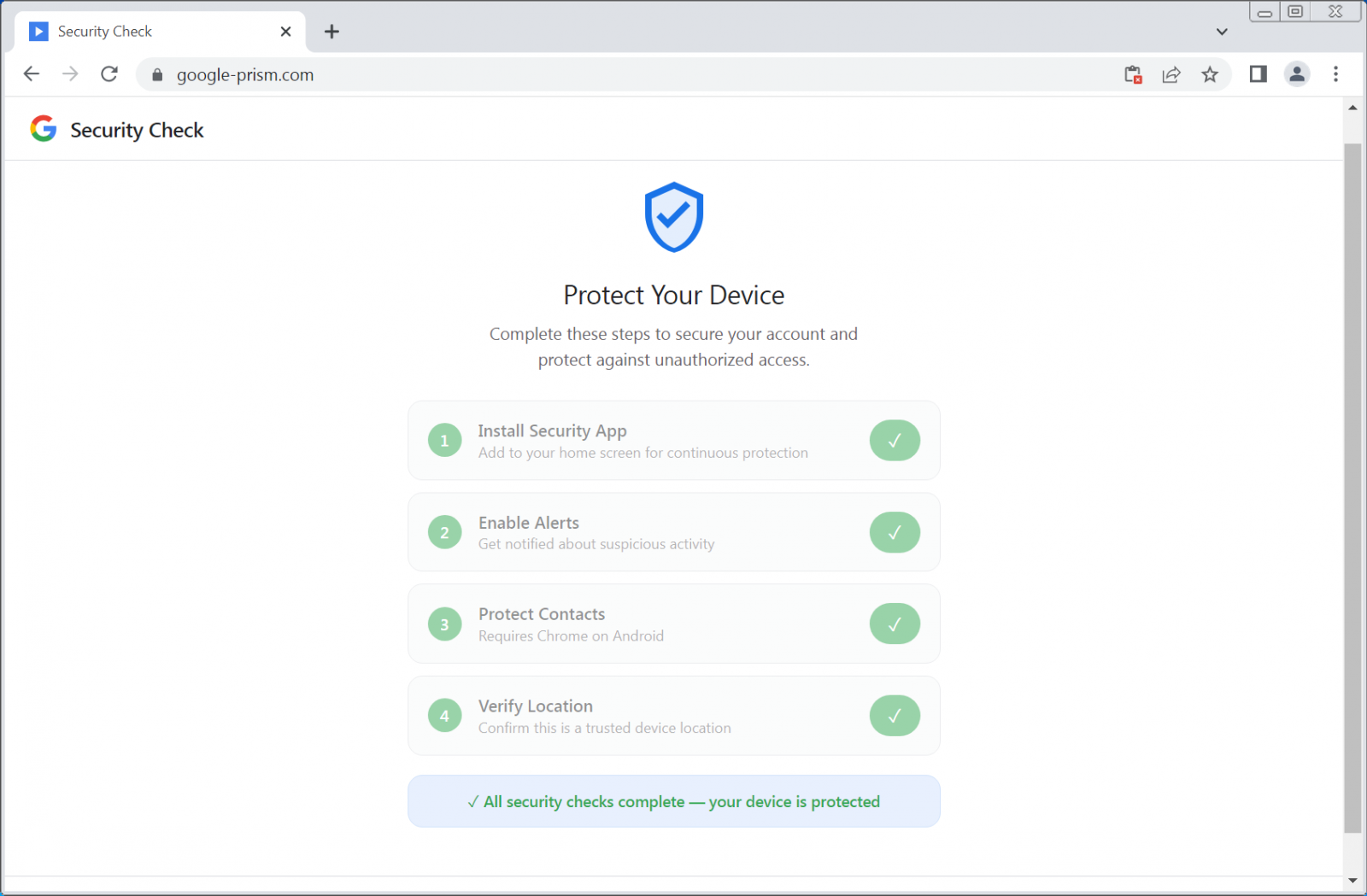

Os cibercriminosos usam o domínio google-prism[.]com, que se apresenta como um serviço legítimo de segurança do Google, exibindo um processo de configuração em quatro etapas que inclui a concessão de permissões arriscadas e a instalação de um aplicativo PWA malicioso. Em alguns casos, o site também promove um aplicativo complementar para Android para “proteger” contatos.

Segundo pesquisadores da empresa de cibersegurança Malwarebytes, o aplicativo PWA pode extrair contatos, dados de GPS em tempo real e conteúdo da área de transferência.

Funcionalidades adicionais observadas incluem atuar como um proxy de rede e um scanner de portas interno, o que permite ao atacante rotear solicitações através do navegador da vítima e identificar hosts ativos na rede.

O site também solicita permissões para acessar textos e imagens copiados para a área de transferência, o que só pode ocorrer quando o aplicativo está aberto.

Fonte: BleepingComputer

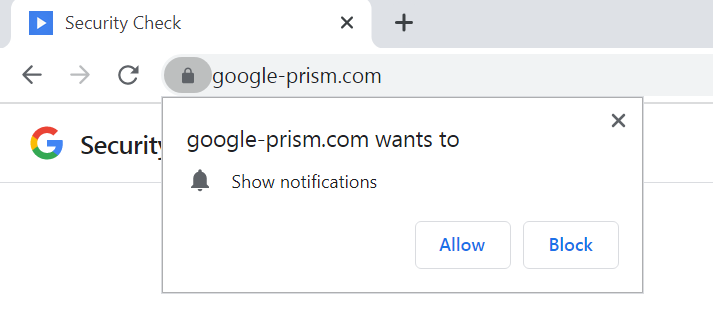

No entanto, o site falso também solicita permissão para exibir notificações, o que permite ao invasor enviar alertas, novas tarefas ou acionar a exfiltração de dados.

Além disso, o malware usa a API WebOTP em navegadores compatíveis na tentativa de interceptar códigos de verificação por SMS e verifica o diretório /api/heartbeat a cada 30 segundos em busca de novos comandos.

Como o aplicativo PWA só consegue roubar o conteúdo da área de transferência e os códigos OTP quando está aberto, as notificações podem ser usadas para enviar alertas de segurança falsos que induzem o usuário a abrir o PWA novamente.

Fonte: BleepingComputer

A Malwarebytes afirma que o foco é roubar senhas de uso único (OTP) e endereços de carteiras de criptomoedas, e que o malware também “cria uma impressão digital detalhada do dispositivo”.

Outro componente no PWA malicioso é um service worker responsável por notificações push, execução de tarefas a partir de payloads recebidos e preparação local dos dados roubados para exfiltração.

Os pesquisadores afirmam que o componente mais preocupante é o relay WebSocket, que permite ao atacante encaminhar solicitações da web pelo navegador como se estivessem na rede da vítima.

“O malware age como um proxy HTTP, executando solicitações fetch com qualquer método, cabeçalhos, credenciais e corpo que o atacante especificar, e então retorna a resposta completa, incluindo os cabeçalhos” – Malwarebytes

Como o processo inclui um manipulador para Sincronização Periódica em Segundo Plano, que permite que aplicativos da web em navegadores baseados no Chromium sincronizem dados periodicamente em segundo plano, o invasor pode se conectar a um dispositivo comprometido enquanto o aplicativo PWA malicioso estiver instalado.

Malware para Android

Os usuários que optarem por ativar todos os recursos de segurança para sua conta também receberão um arquivo APK para seus dispositivos Android, que promete estender a proteção à lista de contatos.

O conteúdo é descrito como uma “atualização de segurança crítica”, alega ser verificado pelo Google e requer 33 permissões, incluindo acesso a mensagens SMS, registros de chamadas, microfone, contatos e serviço de acessibilidade.

Essas permissões, por si só, representam alto risco e possibilitam roubo de dados, comprometimento total do dispositivo e fraude financeira.

O arquivo APK malicioso inclui vários componentes, como um teclado personalizado para capturar as teclas digitadas, um ouvinte de notificações para acessar notificações recebidas e um serviço para interceptar credenciais preenchidas automaticamente.

“Para aumentar a persistência, o APK se registra como administrador do dispositivo (o que pode complicar a desinstalação), configura um receptor de inicialização para ser executado na inicialização e agenda alarmes destinados a reiniciar componentes caso o aplicativo seja encerrado”, afirmam os pesquisadores.

A Malwarebytes observou componentes que poderiam ser usados para ataques baseados em sobreposição, o que indica planos para possível phishing de credenciais em determinados aplicativos.

Ao combinar funcionalidades legítimas do navegador com engenharia social, o atacante não precisa explorar nenhuma vulnerabilidade. Em vez disso, ele engana a vítima para que ela forneça todas as permissões necessárias para que a atividade maliciosa ocorra.

Os pesquisadores alertam que, mesmo que o APK do Android não esteja instalado, o aplicativo web pode coletar contatos, interceptar senhas de uso único, rastrear localização, analisar redes internas e encaminhar o tráfego através do dispositivo da vítima.

Os usuários devem estar cientes de que o Google não realiza verificações de segurança por meio de pop-ups em páginas da web nem solicita a instalação de qualquer software para recursos de proteção aprimorados. Todas as ferramentas de segurança estão disponíveis por meio da Conta do Google em myaccount.google.com .

Para remover o arquivo APK malicioso, a Malwarebytes recomenda que os usuários procurem por uma entrada de “Verificação de Segurança” na lista de aplicativos instalados e priorizem a desinstalação dela.

Se um aplicativo chamado “Serviço do Sistema” com o nome de pacote com.device.sync estiver presente e tiver acesso de administrador do dispositivo, os usuários devem revogar esse acesso em Configurações > Segurança > Aplicativos de administrador do dispositivo e, em seguida, desinstalá-lo.

Os pesquisadores da Malwarebytes também fornecem instruções detalhadas para remover o aplicativo web malicioso tanto de sistemas Windows baseados no Chromium, como o Google Chrome e o Microsoft Edge, quanto do Safari.

Eles observam que, nos navegadores Firefox e Safari, muitas das funcionalidades do aplicativo malicioso são severamente restringidas, mas as notificações push ainda funcionam.