A campanha GlassWorm, que visava a cadeia de suprimentos, retornou com um novo ataque coordenado que teve como alvo centenas de pacotes, repositórios e extensões no GitHub, npm e extensões do VSCode/OpenVSX.

Pesquisadores da Aikido , Socket , Step Security e da comunidade OpenSourceMalware identificaram coletivamente 433 componentes comprometidos neste mês em ataques atribuídos ao GlassWorm.

A evidência de que um único agente malicioso está executando as campanhas do GlassWorm em vários repositórios de código aberto é fornecida pelo uso do mesmo endereço de blockchain Solana para atividades de comando e controle (C2), payloads idênticos ou funcionalmente semelhantes e infraestrutura compartilhada.

O GlassWorm foi observado pela primeira vez em outubro passado , com atacantes usando caracteres Unicode “invisíveis” para ocultar código malicioso que coletava dados de carteiras de criptomoedas e credenciais de desenvolvedores.

A campanha prosseguiu com várias ondas e expandiu-se para o mercado oficial do Visual Studio Code da Microsoft e para o registro OpenVSX usado por IDEs não suportados, conforme descoberto pelo pesquisador da Secure Annex, John Tuckner.

Os sistemas macOS também foram alvos, com a introdução de clientes trojanizados para Trezor e Ledger, e posteriormente, desenvolvedores foram atacados por meio de extensões OpenVSX comprometidas .

A mais recente onda de ataques do GlassWorm é muito mais extensa e se espalhou para:

- 200 repositórios Python no GitHub

- 151 repositórios GitHub JS/TS

- 72 extensões para VSCode/OpenVSX

- 10 pacotes npm

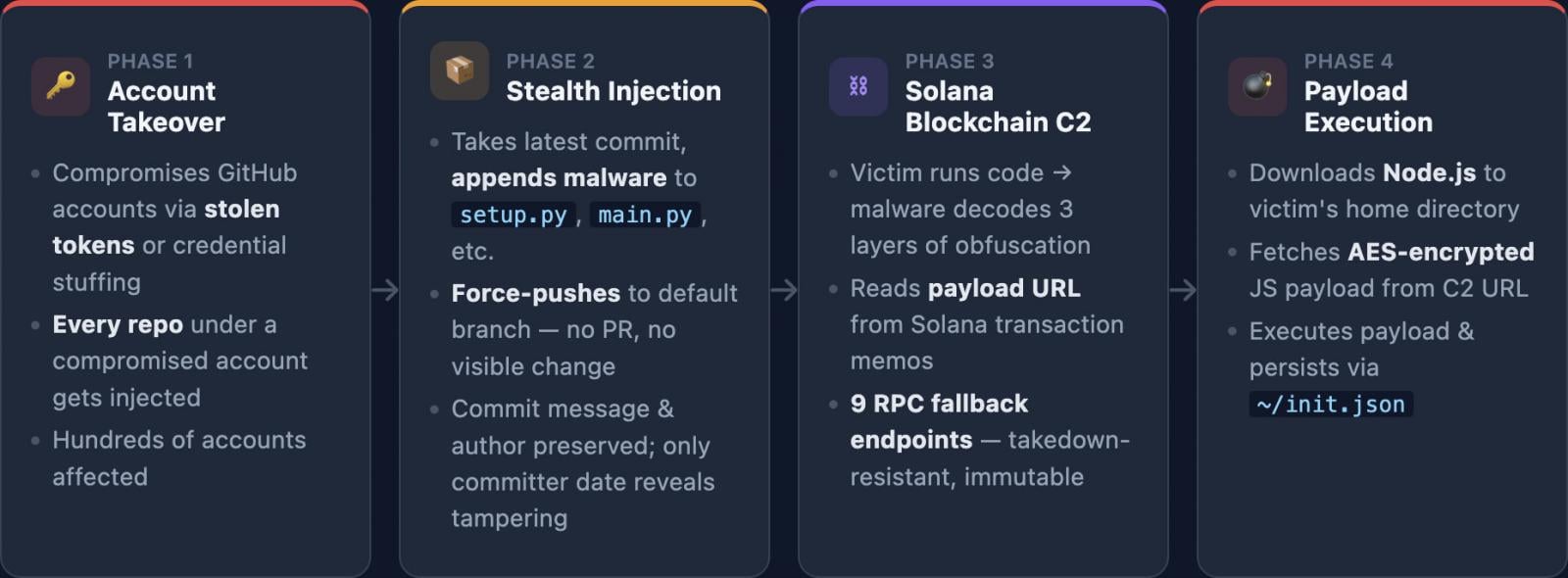

A invasão inicial ocorre no GitHub, onde as contas são comprometidas para forçar o envio de commits maliciosos.

Em seguida, pacotes e extensões maliciosos são publicados no npm e no VSCode/OpenVSX, apresentando código ofuscado (caracteres Unicode invisíveis) para evitar a detecção.

Fonte: Aikido

Em todas as plataformas, a blockchain Solana é consultada a cada cinco segundos em busca de novas instruções. De acordo com a Step Security, entre 27 de novembro de 2025 e 13 de março de 2026, houve 50 novas transações, a maioria para atualizar o URL do payload.

As instruções estavam incorporadas como memorandos nas transações e levavam ao download do ambiente de execução do Node.js e à execução de um programa de roubo de informações baseado em JavaScript.

Fonte: Step Security

O malware tem como alvo dados de carteiras de criptomoedas, credenciais e tokens de acesso, chaves SSH e dados do ambiente de desenvolvimento.

A análise dos comentários no código indica que o GlassWorm é orquestrado por agentes de ameaças que falam russo. Além disso, o malware ignora a execução se o idioma russo for encontrado no sistema. No entanto, esses dados são insuficientes para uma atribuição precisa.

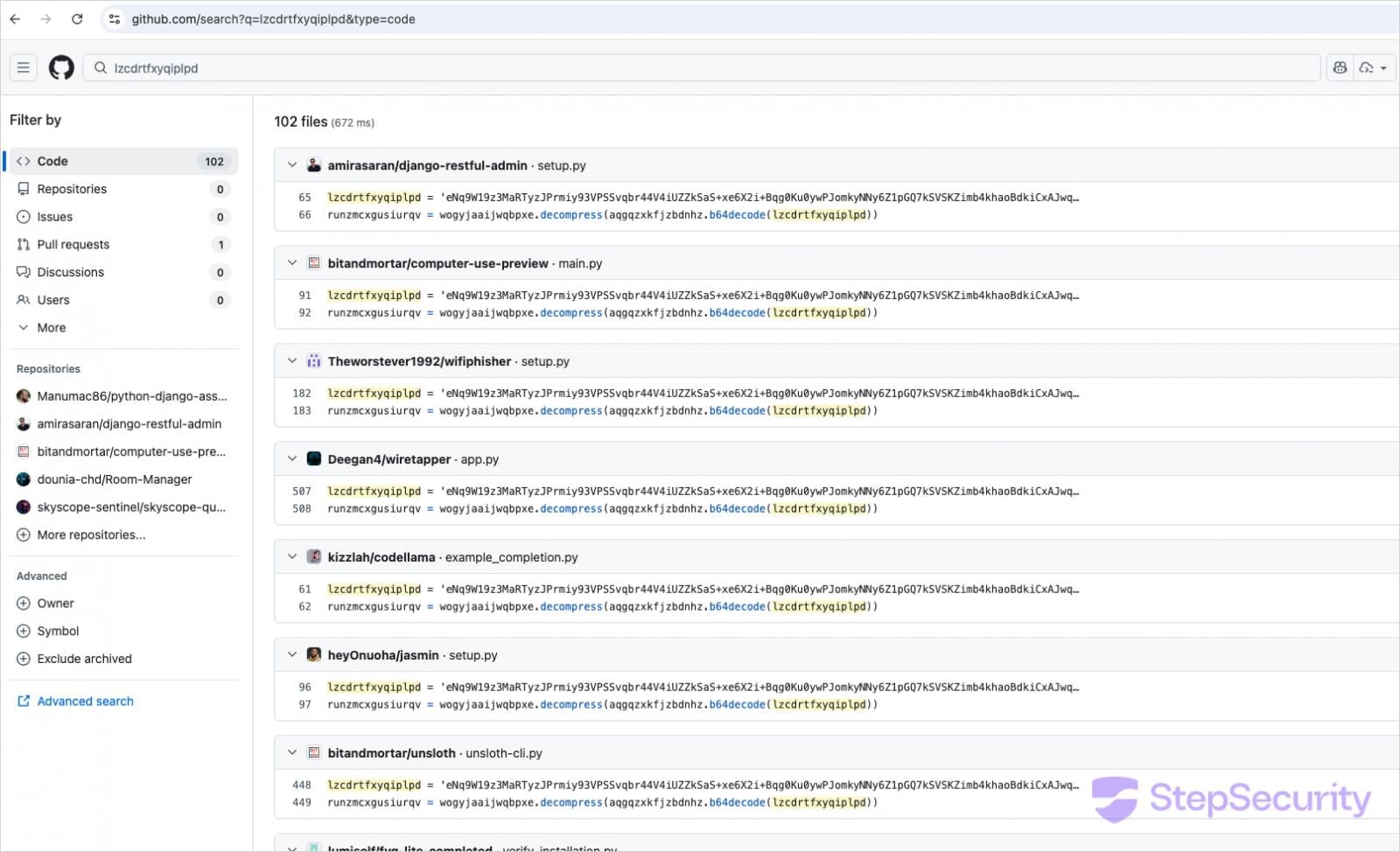

A Step Security recomenda que os desenvolvedores que instalam pacotes Python diretamente do GitHub ou executam repositórios clonados verifiquem se há sinais de comprometimento, procurando em seu código-fonte pela variável marcadora “lzcdrtfxyqiplpd”, um indicador do malware GlassWorm.

Fonte: Step Security

Eles também recomendam inspecionar os sistemas em busca da presença do arquivo ~/init.json , usado para persistência, bem como instalações inesperadas do Node.js no diretório home (por exemplo, ~/node-v22*).

Além disso, os desenvolvedores devem procurar arquivos

i.js suspeitos em projetos clonados recentemente e revisar os históricos de commits do Git em busca de anomalias, como commits em que a data do committer é significativamente mais recente do que a data do autor original.