Atores maliciosos estão abusando do domínio de uso especial “.arpa” e do DNS reverso IPv6 em campanhas de phishing que burlam mais facilmente as verificações de reputação de domínio e os gateways de segurança de e-mail.

O domínio .arpa é um domínio de nível superior especial reservado para infraestrutura da internet, e não para sites comuns. Ele é usado para pesquisas de DNS reverso, que permitem que os sistemas mapeiem um endereço IP de volta para um nome de host.

As pesquisas reversas de IPv4 usam o domínio in-addr.arpa, enquanto o IPv6 usa ip6.arpa. Nessas pesquisas, o DNS consulta um nome de host derivado do endereço IP, escrito em ordem inversa e anexado a um desses domínios.

Por exemplo, www.google.com possui os endereços IP 192.178.50.36 (IPv4) e 2607:f8b0:4008:802::2004 (IPv6). Consultar o IP do Google, 192.178.50.36, usando a ferramenta dig, resulta em um hostname in-addr.arpa e, por fim, em um hostname regular:

; <<>> DiG 9.18.39-0ubuntu0.24.04.2-Ubuntu <<>> -x 192.178.50.36

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 59754

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;36.50.178.192.in-addr.arpa. IN PTR

;; ANSWER SECTION:

36.50.178.192.in-addr.arpa. 1386 IN PTR lcmiaa-aa-in-f4.1e100.net.

;; Query time: 7 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

;; WHEN: Fri Mar 06 13:57:31 EST 2026

;; MSG SIZE rcvd: 94Consultar o endereço IPv6 do Google, 2607:f8b0:4008:802::2004, mostra que ele primeiro resolve para um nome de host IPv6.arpa e depois para um nome de host, como mostrado abaixo.

; <<>> DiG 9.18.39-0ubuntu0.24.04.2-Ubuntu <<>> -x 2607:f8b0:4008:802::2004

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 31116

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. IN PTR

;; ANSWER SECTION:

4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. 78544 IN PTR tzmiaa-af-in-x04.1e100.net.

4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. 78544 IN PTR mia07s48-in-x04.1e100.net.

;; Query time: 10 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

;; WHEN: Fri Mar 06 13:58:43 EST 2026

;; MSG SIZE rcvd: 171Abusos de campanhas de phishing em domínios .arpa

Uma campanha de phishing observada pela Infoblox utiliza o domínio de nível superior (TLD) de DNS reverso ip6.arpa, que normalmente mapeia endereços IPv6 de volta para nomes de host usando registros PTR.

No entanto, os atacantes descobriram que, se reservarem seu próprio espaço de endereços IPv6, podem abusar da zona DNS reversa para o intervalo de IP, configurando registros DNS adicionais para sites de phishing.

Na funcionalidade normal do DNS, os domínios de DNS reverso são usados para registros PTR, que permitem aos sistemas determinar o nome do host associado a um endereço IP consultado.

No entanto, os atacantes descobriram que, uma vez que obtinham o controle da zona DNS para um intervalo IPv6, algumas plataformas de gerenciamento de DNS permitiam que eles configurassem outros tipos de registro que podem ser explorados para ataques de phishing.

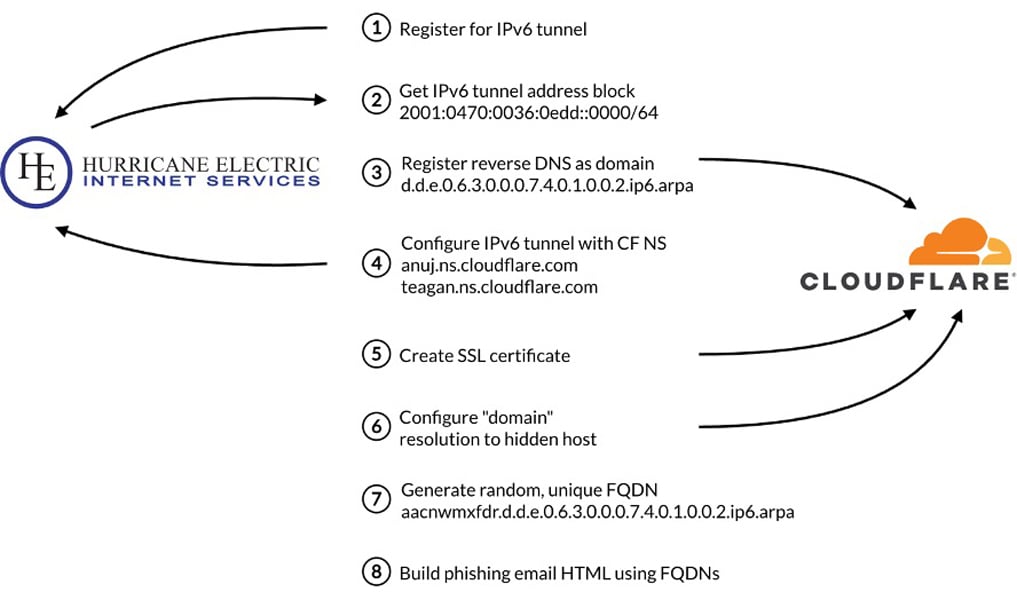

“Observamos que agentes maliciosos abusaram do Hurricane Electric e do Cloudflare para criar esses registros — ambos com boa reputação, que os agentes exploram — e confirmamos que alguns outros provedores de DNS também permitem essas configurações”, explica a Infoblox.

“Nossos testes não foram exaustivos, mas notificamos os provedores onde descobrimos uma falha. A Figura 2 ilustra o processo que o agente da ameaça usou para criar o domínio utilizado nos e-mails de phishing.”

Para configurar a infraestrutura, os atacantes primeiro obtiveram um bloco de endereços IPv6 por meio de serviços de tunelamento IPv6.

Fonte: Infoblox

Após obterem o controle do espaço de endereços, os atacantes geram nomes de host DNS reversos a partir do intervalo de endereços IPv6, usando subdomínios gerados aleatoriamente que são difíceis de detectar ou bloquear.

Em vez de configurar os registros PTR como esperado, os atacantes criam registros A que apontam esses domínios de DNS reverso para a infraestrutura que hospeda sites de phishing.

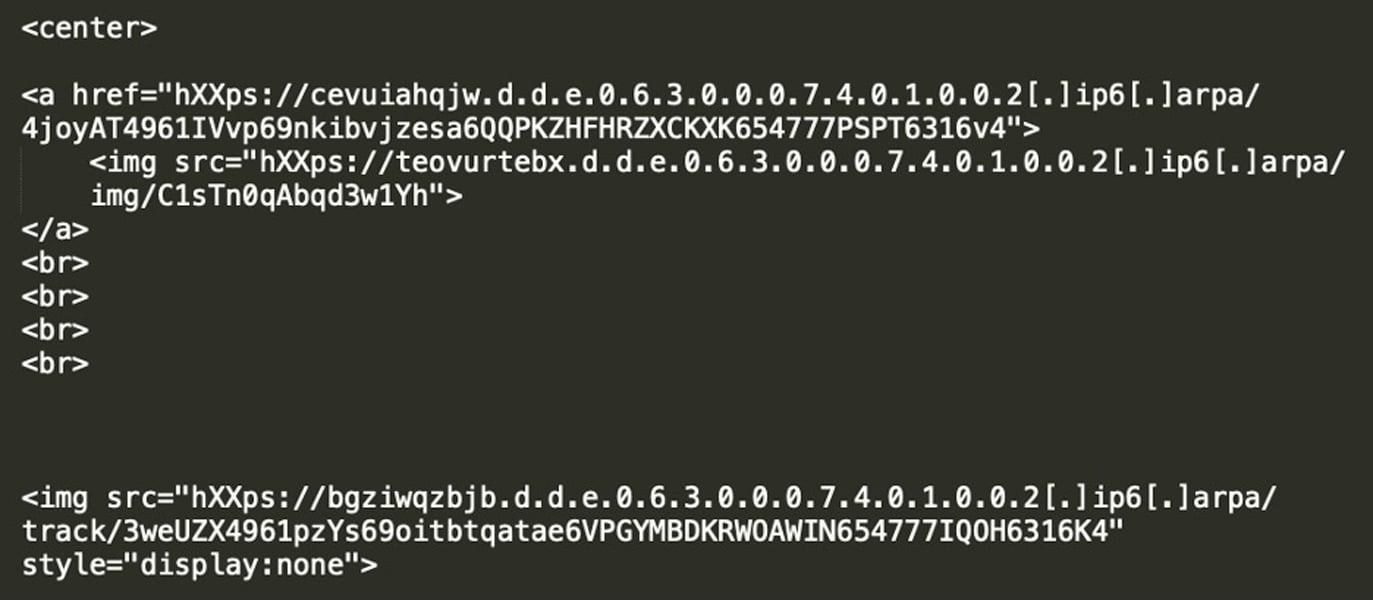

Os e-mails de phishing nesta campanha usam iscas que prometem um prêmio, uma recompensa por uma pesquisa ou uma notificação de conta. As iscas estão incorporadas nos e-mails como imagens vinculadas a um registro DNS reverso IPv6, como “dde0.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa”, em vez de um nome de host comum, para que o alvo não veja um nome de host estranho do tipo ARPA.

Quando uma vítima clica na imagem do e-mail de phishing, o dispositivo resolve os servidores de nomes DNS reversos controlados pelo atacante por meio de um provedor de DNS.

Fonte: Infoblox

Em alguns casos, os servidores de nomes autorizados eram hospedados pela Cloudflare, e os domínios de DNS reverso resolviam para endereços IP da Cloudflare, ocultando a localização da infraestrutura de phishing nos bastidores.

Após clicar na imagem, as vítimas são redirecionadas por meio de um sistema de distribuição de tráfego (TDS) que determina se são um alvo válido, geralmente com base no tipo de dispositivo, endereço IP, sites de referência e outros critérios. Se o visitante passar pela validação, ele é redirecionado para um site de phishing. Caso contrário, é enviado para um site legítimo.

A Infoblox afirma que os links de phishing são de curta duração, permanecendo ativos por apenas alguns dias. Após expirarem, os links redirecionam os usuários para erros de domínio ou outros sites legítimos.

Os pesquisadores acreditam que isso é feito para dificultar a análise e investigação da campanha de phishing por parte dos investigadores de segurança.

Além disso, como o domínio ‘.arpa’ é reservado para infraestrutura de internet, ele não inclui dados normalmente encontrados em domínios registrados, como informações WHOIS, idade do domínio ou informações de contato. Isso dificulta a detecção de domínios maliciosos por gateways de e-mail e ferramentas de segurança.

Os pesquisadores também observaram a campanha de phishing utilizando outras técnicas, como o sequestro de registros CNAME órfãos e o sombreamento de subdomínios , permitindo que os atacantes enviassem conteúdo de phishing por meio de subdomínios vinculados a organizações legítimas.

“Encontramos mais de 100 casos em que o agente da ameaça usou CNAMEs sequestrados de agências governamentais, universidades, empresas de telecomunicações, organizações de mídia e varejistas conhecidos”, explicou a Infoblox.

Ao explorar recursos confiáveis de DNS reverso usados por ferramentas de segurança, os atacantes podem gerar URLs de phishing que burlam os métodos tradicionais de detecção.

Como sempre, a melhor maneira de evitar ataques de phishing como esses é evitar clicar em links inesperados em e-mails e, em vez disso, acessar os serviços diretamente por meio de seus sites oficiais.