As chaves da API do Google para serviços como o Maps, incorporadas em código acessível do lado do cliente, poderiam ser usadas para autenticar o assistente de IA Gemini e acessar dados privados.

Os pesquisadores encontraram quase 3.000 dessas chaves ao analisar páginas da internet de organizações de diversos setores, inclusive do Google.

O problema surgiu quando o Google lançou o assistente Gemini e os desenvolvedores começaram a habilitar a API LLM em seus projetos. Antes disso, as chaves da API do Google Cloud não eram consideradas dados sensíveis e podiam ser expostas online sem riscos.

Os desenvolvedores podem usar chaves de API para estender a funcionalidade de um projeto, como carregar mapas em um site para compartilhar uma localização, incorporar vídeos do YouTube, rastrear o uso ou usar serviços do Firebase.

Quando o Gemini foi lançado, as chaves da API do Google Cloud também funcionavam como credenciais de autenticação para o assistente de IA do Google.

Pesquisadores da TruffleSecurity descobriram o problema e alertaram que invasores poderiam copiar a chave da API do código-fonte de uma página da web e acessar dados privados disponíveis por meio do serviço Gemini API.

Como o uso da API Gemini não é gratuito, um invasor poderia explorar esse acesso e fazer chamadas à API em benefício próprio.

“Dependendo do modelo e da janela de contexto, um agente malicioso que utiliza o máximo de chamadas à API pode gerar milhares de dólares em cobranças por dia em uma única conta da vítima”, afirma a Truffle Security .

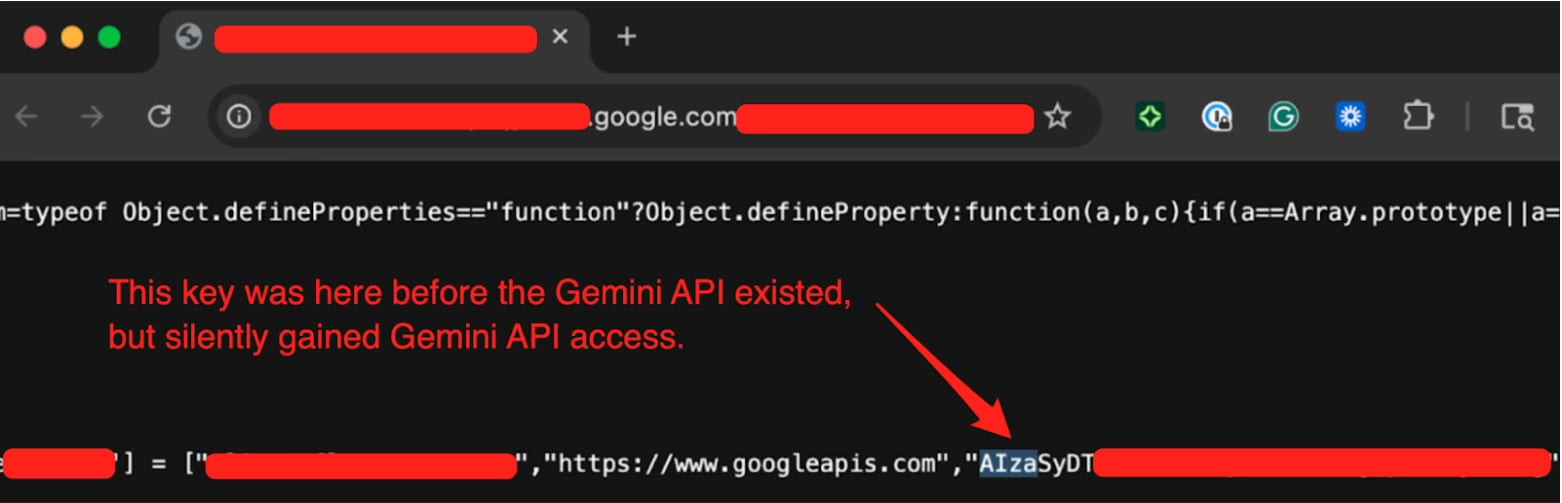

Os pesquisadores alertam que essas chaves de API ficaram expostas em código JavaScript público por anos e, agora, repentinamente adquiriram privilégios mais perigosos sem que ninguém percebesse.

A TruffleSecurity analisou o conjunto de dados Common Crawl de novembro de 2025, um instantâneo representativo de uma grande parte dos sites mais populares, e encontrou mais de 2.800 chaves da API do Google ativas expostas publicamente em seu código.

Segundo os pesquisadores, algumas das chaves eram utilizadas por grandes instituições financeiras, empresas de segurança e agências de recrutamento. Eles relataram o problema ao Google, fornecendo amostras de sua infraestrutura.

Em um dos casos, uma chave de API que funcionava apenas como um identificador foi implementada desde pelo menos fevereiro de 2023 e estava incorporada no código-fonte da página do site público de um produto do Google.

Fonte: TruffleSecurity

A Truffle Security testou a chave chamando o endpoint /models da API Gemini e listando os modelos disponíveis.

Os pesquisadores informaram o Google sobre o problema no ano passado, em 21 de novembro. Após uma longa troca de informações, o Google classificou a falha como “escalonamento de privilégios em serviço único” em 13 de janeiro de 2026.

Em um comunicado para o BleepingComputer, o Google afirma estar ciente do relatório e que “trabalhou com os pesquisadores para resolver o problema”.

“Já implementamos medidas proativas para detectar e bloquear chaves de API vazadas que tentam acessar a API Gemini”, disse um porta-voz do Google ao BleepingComputer.

O Google afirmou que as novas chaves do AI Studio terão, por padrão, escopo exclusivo do Gemini, que chaves de API vazadas serão bloqueadas de acessar o Gemini e que notificações proativas serão enviadas quando vazamentos forem detectados.

Os desenvolvedores devem verificar se o Gemini (Generative Language API) está habilitado em seus projetos e auditar todas as chaves de API em seu ambiente para determinar se alguma está exposta publicamente, e substituí-las imediatamente.

Os pesquisadores também sugerem o uso da ferramenta de código aberto TruffleHog para detectar chaves ativas e expostas em códigos e repositórios.